Marco de colaboración con COBDCV – COBDC Es para nosotros una muy buena noticia empezar 2015 anunciando una colaboración con los planes de formación continua de COBDCV (Col·legi Oficial de Bibliotecaris i Documentalistes de la Comunitat Valenciana) y de COBDC (El Col·legi Oficial de Bibliotecaris-Documentalistes de Catalunya). Tenemos que dar las gracias a […]

Category Archives: Español

Vuelven los discos de vinilo

http://www.sinembargo.mx/ 16/01/2015

Más allá de una cuestión de calidad de audio, es un hecho que para un determinado conjunto de aficionados a la música los discos de vinilo están de moda. Son muchos los factores que han influido para que en los últimos años los acetatos se hayan vistos desempolvados de pronto, para volviera a figurar en los hogares de millones de melómanos. Quizá su falta de portabilidad, su diseño, prestigio cultural o lo melindroso de sus requisitos para ser reproducidos, lo cierto es que han vuelto a figurar después de un receso que parecía más una despedida, y la gente está comprándolos, muchos de ellos.

Ya sea por moda o por verdadero gusto, todos estos potenciales compradores están dispuestos a pagar por álbumes físicos, lo que –en teoría– se tratan de buenas noticias para la industria musical luego de años aciagos. Sin embargo, en su apuro por hacer dinero, la industria musical se está metiendo en problemas. ¿La razón? La industria de las prensas de vinilo no es lo suficiente grande para satisfacer la demanda, dio a conocer Wall Street Journal.

De acuerdo con la publicación, el año pasado se registraron compras de ocho millones de discos de vinilo. Podría parecer mínima, tomado en cuenta las cantidades industriales de CDs que se fabricaban hace poco más de una década. No obstante, en Estados Unidos sólo hay alrededor de 15 fábricas de discos y sólo una de las compañías es proveedora de plicloruro de vinilo, la materia prima de estos discos.

El vinilo es la tendencia, pero ¿será así durante toda la vida útil de una prensa de vinilo? Estas preguntas ocasionan desconfianza en los fabricantes, quienes no se animan a entrar al juego a pesar del furor que se vive.

El cortador casero promete hacer más accesibles los discos de vinilo para todo público. Foto: Kickstarter

El cortador casero promete hacer más accesibles los discos de vinilo para todo público. Foto: Kickstarter

Actualmente, la forma tradicional de obtener la música en vinilo es enviar los archivos de audio a una planta de prensado. Por su parte, los inversores y fabricantes son reacios a gastar dinero y esfuerzo la creación de nuevas máquinas para incursionar en lo que es, con toda probabilidad, una moda pasajera.

Tomando en cuenta las reservas de los fabricantes, los entusiastas de esta tendencia retro se han visto en la necesidad de improvisar. De esta manera, el Desktop Record Cutter (RDC) promete cortar vinilo y realizar registros sonoros en este material en la comodidad del hogar. Mucho más pequeño que un cortador profesional, esta versión de escritorio es sólo un poco más grande que una mesa casera, además de ser capaz de cortar vinilo en tiempo real (algo así como el doblaje de una cinta), y tiene un precio de venta proyectada de 6 mil 500 dólares (aproximadamente 96 mil 300 pesos), publicó el sitio Noisey.

“Yo estaba inicialmente construyendo el RDC sólo para mí”, dice Paul Tayar, el desarrollador principal de este cortador. “A medida que evolucionó, vi el potencial para que puediera ser escalado hasta un punto en que todo el mundo pudiera tener uno en su escritorio, al lado de su impresora 3D y la tablet“.

Bajo el método tradicional de prensado, por lo general se lleva meses, miles de dólares y requiere un pedido mínimo en los cientos. No obstante, la RDC utiliza un lápiz con punta de diamante para cortar de manera directa cualquier tipo de música que se desee en una amplia variedad de materiales. No obstante, su uso está orientado a los espacios en blanco en plástico. En este aspecto, según Tayar, los discos de plástico cortadas utilizando la RDC se reproducirán más alto de lo que nadie podría soportar escuchar.

En este momento, el proyecto ya ha pasado por la creación inicial de prototipos y está listo para una inyección de fondos por medio del sitio de financiación en masa Kickstarter para finalizar los últimos detalles y lograr su producción a gran escala.

Papel que jugaron los archivos en el rescate de los tesoros sumergidos españoles.

http://www.larazon.es/ 15/01/2015

James Goold. Abogado de España en el «Caso Odyssey»

Ayer participó en la clausura en Madrid de la exposición de la fragata

El título de la exposición «El último viaje de la Fragata Mercedes» es verdad a medias: hoy arría sus velas en Madrid, donde ha tenido dos sedes paralelas, el Museo Arqueológico Nacional y el Naval, este monumental recorrido por un pedazo de nuestra historia, en el que las miles de monedas del tesoro recobrado y una maqueta nueva de «la Mercedes», realizada con las técnicas de construcción del siglo XVIII, han sido las piezas estrella en uno y otro museo, respectivamente. Pero la exposición no ha terminado en realidad: a comienzos de marzo visitará el MARQ de Alicante. Así que prosigue este viaje fascinante, histórico, arqueológico y legal, que comenzó en 1804, cuando la fragata española fue hundida por los ingleses, en tiempos de paz y sin declaración previa de hostilidad, cerca de Portugal, en su rumbo a Cádiz y repleta de plata española de las minas de América; su periplo continuó en 2007, cuando la empresa cazatesoros Odyssey Marine Exploration encontró el pecio y extrajo del mar lo que pertence a España: unas 550.000 monedas, además de lingotes y otros objetos. James Goold ha sido el abogado de nuestro país en un litigio en los tribunales de Florida que duró cinco años, hasta que el tesoro regresó, multa incluida a la empresa americana por sus malas artes judiciales. Ayer, Goold impartió una conferencia en el Arqueológico dentro de una jornada dedicada a clausurar el paso de la muestra por Madrid. Una exposición con la que, dejó caer, «espero convencer al director general para que vaya a Washington».Goold dice las cosas con una sonrisa irónica, pero es un hombre que se toma las cosas en serio.

–¿Qué siente al ver esta exposición y mirar atrás en lo que ha sido el proceso legal?

–Es maravilloso verlo. Ese fue el objetivo desde el comienzo. Que el Ministerio de Cultura pudiera emplear estos materiales para el beneficio público. Están involucradas la historia de España, los valores culturales y la protección del patrimonio cultural. No sé si Elisa de Cabo y el resto de personas en la subdirección y en el Ministerio pensaron de inmediato en la exposición, pero sin duda, ya metidos en el proceso, nos dimos cuenta de que ése era el objetivo último.

–Persiste una idea romántica sobre los cazatesoros. En EE UU, ha dicho en su intervención, se los asocia a la idea del «cowboy» aventurero. ¿Qué opina de esa imagen?

–Está desapareciendo muy rápido. El caso de la «Mercedes» es un gran ejemplo. Ha cambiado 500 o 600 millones de dólares en un botín para una empresa «cazatesoros» por una exposición organizada por el Ministerio de Cultura en museos españoles. Odyssey no se ha llevado nada por su trabajo y tuvo que pagar una multa de un millón de dólares. Ese dinero ha sido devuelto, a través de Cultura, al pueblo español. Esa secuencia de sucesos ha sido observada en todo el mundo.

–Al final, Odyssey colaboró más rápido, pagó la multa sin problemas. ¿Cambiaron? ¿Han aceptado que perdieron?

–Tendremos que ver. Esa multa, impuesta por los tribunales de EE UU, fue por una falta de honestidad fundamental en el juicio durante un periodo de varios años. No fue un error aislado. Creo que Odyssey decidió pagar la multa en vez de recurrir la decisión porque se dieron cuenta de que sólo podían empeorar.

–¿Espera nuevas acciones similares a la de la «Mercedes» de ésta u otras empresas de «cazatesoros»? No sí si hay muchas más…

–Es muy buena pregunta: deberemos vigilar de cerca. El Ministerio de Cultura ha desarrollado programas que implican cooperación internacional, medidas sistemáticas dentro de España y apoyo a actividades, como hacer que yo lleve a los «cazatesoros» a los tribunales. Entre todas estas cosas, hay un impacto. Deberemos estar atentos para ver si funciona a lo largo del mundo.

–¿Tiene noticias de Odyssey desde 2012?

–Continuamos observando sus actividades con mucho cuidado. Han anunciado que han aprendido la lección; veremos si es verdad.

–¿Cuáles fueron las claves legales del juicio?

–Yo diría que los principios legales internacionales clave son también los de la gente y las naciones civilizadas: respeto por los emplazamientos funerarios militares y por el patrimonio cultural, y no expoliar yacimientos históricos, que es es lo que es la «Mercedes», por un «souvenir» para llevar alrededor del cuello.

–Identificar el pecio fue muy importante. ¿Qué papel jugaron los archivos españoles?

–Fueron absolutamente esenciales. España ha tenido la suerte de contar con que haya archivos tan maravillosos y cuidados. La cantidad de información que logramos obtener sobre el barco fue increíble, especialmente cuando piensas que fue enviado a navegar por medio mundo y en su camino de regreso destruido por completo. Y aun así, los archivos mantenían copias de, virtualmente, todo documento que era importante. Algunos llevaron más tiempo que otros, pero incluso algunos como el informe del capitán Goycoa, de la «Mercedes», que preparó apresuradamente antes de abandonar Montevideo para su fatal viaje final, ha sido localizado. Ha habido mucha gente muy preparada que ha sabido en qué archivo buscar cada cosa.

–Su mujer le regaló una reproducción del cuadro que representa a la «Mercedes» en el momento de ser atacada. ¿Habrá otro de otro barco que cuelgue en breve en su salón?

–No (risas). Tenemos un caso ahora en EE UU, en los tribunales, para España. Pero la persona que reclama haber encontrado un navío español no tiene credibilidad.

–¿Qué barco es?

–Tenemos motivos para dudar de que exista. A menudo surgen muchas fantasías sobre barcos españoles y sus tesoros. Eso habilita esa especie de misterio, de sentido de la aventura, y crea un ambiente en el que compañías como Odyssey pueden atraer a inversores, aunque pierdan dinero año tras año.

Autor: Madrid

Hu Yoshida, Vice President y Chief Technology Officer Hitachi de Data Systems: Tendencias para el 2015

http://www.financialtech-mag.com/ 15/01/2015

Hu Yoshida, Vice President y Chief Technology Officer Hitachi de Data Systems, presenta como cada año sus reconocidas tendencias en cuanto a tecnologías de almacenamiento de datos.

Las TI definidas por el negocio

La movilidad, la nube, las redes sociales y al Big Data son cuatro grandes tendencias que generarán un crecimiento comercial sostenible y requerirán una mayor colaboración entre el área de TI y el negocio.

Por lo que cada vez será más necesario que la infraestructura de TI esté definida por el negocio, lo que exigirá a los proveedores ofrecer orquestación, automatización e integración en torno a sus productos a fin de que los Directores de Sistemas puedan centrarse en los resultados de negocios. También deben proporcionar el software de administración y de generación de reportes.

Dado que la mayor parte de los departamentos de TI no contratan personal nuevo desde 2008, tienen una sobrecarga de trabajo y no cuentan con el ancho de banda necesario para implementar software y procesos nuevos. Los proveedores y sus canales de distribución deberán brindar servicios para aliviar parte de esta carga y permitir que los departamentos de TI realicen la transición hacia este nuevo paradigma.

Se acelera la adopción de las plataformas convergentes e hiperconvergentes

Un facilitador clave de las TI definidas por el negocio son las soluciones convergentes que están integradas a los sistemas y a un conjunto de de aplicaciones. Las soluciones convergentes constituyen el segmento de más rápido crecimiento en la cartera de soluciones de Hitachi Data Systems.

El punto de entrada para acceder a las soluciones convergentes bajará gracias a soluciones que tienen precio y características específicas para el mercado de pequeñas, medianas empresas y de oficina remota/back office, con la flexibilidad que les permite integrarse a configuraciones empresariales. Las soluciones hiperconvergentes, formadas por nodos con arquitectura scale out de servidores básicos tipo commodity con almacenamiento interno, ayudarán a reducir los costos aún más para aplicaciones con arquitectura scale out como servidores web.

Automatización de la administración

En 2015 habrá más inversiones en herramientas de automatización de administración. El aprovisionamiento de aplicaciones y la orquestación de cargas de trabajo se harán sobre la base de plantillas. La automatización incluirá el movimiento de cargas de trabajo entre nubes, públicas y privadas, para alinear la infraestructura adecuada en función del costo, el performance, la localidad y la gobernanza. Además, la automatización de la administración se verá facilitada por una infraestructura convergente con una capa de orquestación que elimina la necesidad de vincular y activar diferentes administradores.

Definido por el software

“Todo definido por software” será algo muy publicitado en 2015, y muchos proveedores venderán sus productos bajo este estandarte. Este concepto es un paso clave hacia la simplificación y automatización de la infraestructura de TI. Los pioneros entrarán al mercado con software que pretenderá ser de clase empresarial con hardware básico tipo commodity de bajo costo. Si bien el software puede mejorar la tecnología, en el hardware los resultados estarán limitados por la infraestructura de hardware subyacente. El software con hardware básico puede ser suficiente en algunos casos, pero en el mundo definido por el software seguirá existiendo la necesidad de contar con hardware empresarial inteligente.

Una nueva dimensión a la virtualización del almacenamiento

Hasta ahora, la virtualización del almacenamiento ha tenido una orientación vertical, en la que el motor de virtualización del almacenamiento puede virtualizar otros sistemas de almacenamiento agregados por detrás. La virtualización global extenderá la virtualización en forma horizontal y abarcará múltiples sistemas de almacenamiento, que pueden estar a una distancia geográfica metropolitana en el caso de bloques, y a grandes distancias globales en el caso de los sistemas de almacenamiento de archivos y de contenido, creando máquinas de almacenamiento virtual que presentan un pool de recursos de almacenamiento virtual que abarcan múltiples sistemas de almacenamiento físico.

Mayor foco en la recuperación de datos y en la administración de copias de protección de datos

Los estudios de mercado demuestran que la protección de datos sigue siendo la principal preocupación de los administradores de centros de datos. El volumen de datos de backup crece enormemente, lo que aumenta los objetivos de tiempos de recuperación y los objetivos de punto de recuperación. Hasta el momento, gran parte del énfasis ha estado en los backup. Se recurría al backup basado en discos y a la deduplicación para reducir el costo del almacenamiento de datos de backup. En 2015 se hará más énfasis en reducir los objetivos de tiempo de recuperación y de punto de recuperación, y se continuará reduciendo el costo de la protección de datos.

Los administradores de TI necesitarán herramientas para descubrir, hacer un seguimiento y administrar las copias, clones, snaps y réplicas de depósitos de datos en su entorno a fin de reducir el derroche relacionado con todas esas copias y hacer más eficiente el proceso de recuperación.

Aumentar la inteligencia en los módulos flash empresariales

Debido a las limitaciones de la tecnología flash, para escribir en bloques formateados, recuperar páginas invalidadas, amplificar la escritura, nivelar el desgaste y administrar repuestos, se requiere una importante capacidad de procesamiento a fin de mantener el performance, aumentar la durabilidad y la capacidad de la memoria flash.

Se lanzarán nuevas tecnologías flash, tales como las memorias TLC y 3D NAND, para aumentar la capacidad de las unidades flash. Sin embargo, también aumentarán los requerimientos de inteligencia para administrar la complejidad adicional y la menor durabilidad de esas tecnologías.

El Big Data y el Internet de las cosas

IDC ha pronosticado que el Big Data crecerá a una tasa compuesta anual de 27% hasta el 2017, aproximadamente 6 veces la tasa de crecimiento de la información y la comunicación de mercado global. El análisis de Wikibon, es aún más optimista, con la predicción de ingresos de 53.400 millones de dólares en 2017, a medida que más empresas comienzan a darse cuenta de los beneficios reales de análisis de Big Data. En 2015 seguiremos viendo un crecimiento sólido en Big Data y herramientas de análisis como SAP HANA y Hadoop, que puede ofrecer resultados en cuestión de minutos u horas en lugar de días. Plataformas convergentes y hiper-convergido preconfiguradas acelerarán la implementación de aplicaciones Big Data.

Los datos del mañana estarán cada vez más acerca del Internet de las Cosas (IoT), con comunicaciones de máquina a máquina, lo que tendrá un mayor impacto en nuestras vidas. Análisis de lotes darán paso a los datos de streaming analytics para el análisis en tiempo real de los datos de los sensores, y más inteligencia será incorporada a ingestors borde. Aplicaciones, construidas alrededor de la Internet de las cosas, serán presentadas por empresas que tienen experiencia en el análisis de sensores y mercados verticales como la vigilancia y cuidado de la salud. En 2015, las empresas de TI se han asociado con compañías de infraestructuras sociales para darse cuenta del potencial de un mundo con IoT.

Lago de datos (Data Lake) para Big Data Analytics

Aunque seguirá habiendo una gran demanda de sistemas de almacenamiento de escala empresarial, el crecimiento de datos no estructurados y el valor que tienen para el análisis de grandes volúmenes de datos requerirán nuevos tipos de distribución.

A Pentaho CTO James Dixon se le atribuye haber acuñado el término “lago de datos”. “Si se piensa en un mercado de datos como depósito de agua embotellada, el lago de datos es una gran masa de agua en un estado más natural. El contenido viene de varias fuentes y varios usuarios del lago puede llegar a examinar, bucear o tomar muestras. Estos sistemas lacustres mantienen grandes cantidades de datos accesibles a través de interfaces web y de archivos. La protección de datos para los lagos de datos constará de réplicas y no requerirá copia de seguridad, ya que los datos no se actualiza.

La nube híbrida será cada vez más atractiva

La combinación de nube privada y pública está ganando impulso. Analistas como Pro Tech sugieren que el 70% de las organizaciones están utilizando o bien evalúan la utilización de las nubes híbridas. Con la creciente competencia entre los proveedores de nube pública, el menor costo de ancho de banda WAN y la capacidad de controlar el movimiento de la nube pública con los metadatos que se mantiene dentro de los servidores de seguridad de una nube privada, la nube híbrida se convertirá en una plataforma rentable para correr cargas de trabajo empresariales.

Hu Yoshida, Vice President y Chief Technology Officer de Hitachi de Data Systems

La astroestadística: organizar la información para estudiar el universo clasificación de galaxias

http://www.eldiario.es/ 15/01/2015

El satélite Gaia, que durante cinco años estará tomando instantáneas de la Vía Láctea, proporcionará un ‘petabyte’ de información a los científicos. Gracias a la astroestadística y a la inteligencia artificial, se podrán clasificar las mil millones de estrellas que observe, descubrir objetos celestes desconocidos hasta ahora e incluso entender la evolución de nuestra galaxia. La astronomía ha entrado en la fase del ‘big data’ y los astrónomos necesitan organizar la información para estudiar el universo.

En 2013, un enorme satélite, provisto de un plano focal que se ha convertido en la cámara más grande lanzada al espacio, despegó en la Guayana Francesa. La misión Gaia comenzaba su periplo de cinco años para trazar un mapa tridimensional de la Vía Láctea con todo lujo de detalles: va a observar mil millones de estrellas.

Pero el reto no está solo en observarlas, sino en extraer conocimiento del ‘petabyte’ de información, un millón de ‘gigabytes’, que este satélite con nombre de diosa griega va a suministrar. ¿Cómo se gestiona el ‘big data’ del Universo?

HACIA UN ‘GOOGLE’ DEL ESPACIO

En el año 2000 se puso en marcha el Observatorio Virtual (VO) con el objetivo de crear una federación de archivos de datos astronómicos, una única base de datos virtual. La heterogeneidad de archivos dificultaba la labor de los astronómos, que disponen de un volumen de información sobre el universo cada vez mayor, y el VO nacía para que todos los archivos adoptaran un mismo conjunto de estándares.

Una veintena de países se han unido a esta iniciativa, entre ellos España, que se sumó en 2004. ” La astronomía ha entrado en la fase del ‘big data’. No se puede tener una torre de Babel de archivos astronómicos en la que cada archivo ‘hable’ su propia lengua y sea imposible establecer una comunicación entre ellos”, nos explica Enrique Solano, investigador principal del Observatorio Virtual Español(SVO por sus siglas en inglés).

En España, el archivo del satélite CoRoT recoge un total de 150.000 curvas de luz, es decir, gráficas sobre cómo varía el brillo de una estrella a lo largo del tiempo. “Hemos desarrollado un sistema de clasificación automática para determinar a qué clase de objeto celeste corresponde cada curva de luz”, nos cuenta Solano.

Gracias a este sistema, cuando el astrónomo realice una consulta al archivo de CoRoT, puede identificar fácilmente los objetos que le interesan y descargarse solamente lo que necesita. “Antes, si un astrónomo quería identificar en el archivo de CoRoT un tipo particular de objeto variable, por ejemplo, las binarias eclipsantes ( un sistema de estrellas variables que parecen eclipsar una a la otra),tenía que descargarse esas 150.000 curvas de luz”, nos cuenta el responsable del Observatorio Virtual en España.

“Ahora, como la información sobre el tipo de objeto se encuentra incorporada al archivo, si un astrónomo busca binarias eclipsantes, podrá descargarse solamente las curvas de luz asociadas a ese tipo de objetos”, detalla Solano, que añade que gracias a la astroestadística los astrónomos pueden abrir nuevas líneas de investigación que antes no eran posibles.

Estadísticos, astrofísicos e informáticos trabajan de la mano en esta tarea. “La prioridad básica es dar acceso a los grandes archivos del mundo, que estén disponibles en el Observatorio Mundial, y esto ya se ha conseguido”, nos explica Solano. Después, habría que ‘exprimir’ esos archivos para proporcionar la máxima información posible. Y la aplicación de técnicas de clasificación supervisada al archivo de CoRoT es solamente un ejemplo de lo que la astroestadística puede aportar.

Las ideas y proyectos son numerosos, pero los recursos son limitados. Por el momento, el Observatorio Virtual Español ha centrado sus esfuerzos en el ámbito de la astroestadística en el satélite de la Agencia Espacial Europea Gaia, una misión que lleva preparándose desde 1998.

450 expertos de toda Europa pertenecen al Consorcio de Procesado y Análisis de datos de Gaia. Luis Manuel Sarro, investigador del departamento de Inteligencia Artificial de la UNED, pertenece a ese consorcio: trabaja en la fase final de la cadena de procesamiento de datos. Su labor se desarrolla entre la astrofísica, la inteligencia artificial y la astroestadística. ” Nunca ha habido ninguna misión que se acercase ni remotamente a la cantidad de datos que va a proporcionar Gaia; el paso anterior estaba en millones de estrellas”, nos explica Sarro.

Este investigador nos cuenta que esta ‘aspiradora’ espacial observa cada estrella (su posición y sus movimientos) en promedio 70 veces durante los cinco años que durará la misión. Es decir, que registrará un total de 70 mil millones de observaciones, cada una de ellas compuesta a su vez de varios conjuntos de medidas. Seis centros de datos repartidos por toda Europa reciben 50 ‘gigabytes’ diarios de datos de Gaia en inmensos servidores. Uno de ellos es el European Space Astronomy Centre de Villanueva de la Cañada, en Madrid.

Superordenadores del Barcelona Supercomputing Center han contribuido al proyecto realizando distintas simulaciones en el superordenador MareNostrum, que se encargará de extraer y reducir los primeros datos de la misión.

Sarro lleva ocho años trabajando para crear los algoritmos que permitan que la información de Gaia pueda ser clasificada, analizada y transformada en conocimiento sobre nuestro universo. “Hemos necesitado nuevas técnicas no utilizadas antes. Cada objeto, estrella o cuásar nos ofrece muchísima información, como los usuarios de internet”, nos cuenta.

“Nuestro cerebro se ha especializado evolutivamente en el análisis de datos bidimensionales o tridimensionales (los que nos proporciona nuestra visión espacial), pero la información astronómica se despliega en muchas más dimensiones, por lo que su análisis requiere de técnicas propias de la inteligencia artificial y de la estadística”, detalla este investigador.

Esas técnicas de minería de datos permiten clasificar esos mil millones de estrellas de forma automática, ya que se ha ‘entrenado’ a los ordenadores para que sean capaces de reconocer los objetos celestes y tipificarlos. “Por ejemplo, son capaces de distinguir entre objetos ultrafríos – a los que no podemos llamar estrellas porque no han llegado a encender el horno nuclear que hay en el centro de una estrella, y que van enfriándose poco a poco – de otras estrellas más calientes”, nos detalla Sarro. Conocer datos completos de cada estrella, las propiedades físicas de cada objeto celeste, es uno de los pilares de la misión.

Los algoritmos diseñados para analizar los datos de Gaia también permitirán descubrir objetos celestes nuevos: los superordenadores analizarán por sí mismos los datos del universo que Gaia les envíe para investigar tipos de objetos que, hasta el momento, no se conocen.

“Cuando estemos seguros de que el ‘software’ funciona bien y está clasificando correctamente los objetos celestes, iremos a analizar la novedad: qué grupos de estrellas o galaxias no encajan en las clases de objetos que conocemos”, nos explica Sarro. “Esto va a ocurrir, y es uno de los aspectos más interesantes de la misión.Gaia nos va a ayudar a descubrir nuevas clases de objetos de nuestra galaxia que no conocíamos. Esto puede suceder por diversas razones. Por ejemplo, porque representen etapas de la vida de una estrella de muy corta duración y, por ello, difíciles de observar”, prosigue este investigador.

Además de organizar los datos de ese ‘big data’ universal, la astroestadística permitirá desvelar otros secretos con los datos de Gaia que no son precisamente baladíes. “Gracias a los modelos estadísticos, podremos conocer la evolución en el tiempo de la Vía Láctea y su estructura actual con un nivel de detalle sin precedentes”, nos cuenta Sarro.

Esto quiere decir que, además de un ‘Google Maps’ de la Vía Láctea, la astroestadística permitirá crear una ‘timeline’ completa de su evolución gracias a los datos de Gaia. Un paso de los datos al conocimiento, según Sarro. Por el momento, la misión está en la fase de ‘commissioning’: los servidores están recibiendo los primeros datos. Se calcula que en 2021 se publicará el catálogo final. Un impresionante libro abierto para el estudio de los astrónomos.

El término astroestadística nació en la Universidad Estatal de Pennsylvaniahace 25 años. Un estadístico y un astrónomo organizaron una serie de conferencias y crearon el Centro de Astroestadística. Allí estudió Elizabeth Martínez, física espacial de formación y profesora en el departamento de estadística del Instituto Tecnológico Autónomo de México, una de las pocas profesionales de la joven disciplina en Latinoamérica.

Partiendo de datos de archivos astronómicos públicos, esta investigadora está trabajando en distintos proyectos para analizas, a través de métodos estadísticos, las características de los exoplanetas (que orbitan una estrella diferente al Sol) o estudiar las galaxias. “Hay un problema en astronomía muy antiguo que sigue sin resolverse, que es la clasificación de galaxias, y la astroestadística puede ayudar a solucionarlo”, asegura.

“La estadística no tiene que verse como una herramienta de análisis, sino como una ciencia necesaria para el estudio de la astronomía”, comenta Martínez, que aboga por la convivencia de ambas disciplinas. “Nosotros no empezamos la historia. Algunos padres de la estadística del siglo XVIII también se dedicaban a la astronomía. La diferencia es que, en el siglo XXI, el ‘tsunami’ de datos ha obligado a la astronomía a abrazar la estadística como algo imprescindible. Ya no se puede hacer investigación en astronomía sin utilizar estas técnicas”, concluye Sarro.

El ‘big data’ controla nuestras vidas, pero también puede servir a fines mucho más trascendentales para la humanidad, como descubrir el origen y el funcionamiento del universo. Todos nos hemos preguntado alguna vez de dónde venimos.

—————

Las imágenes de este reportaje son propiedad, por orden de aparición, de ESA/ATG medialab, European Southern Observatory, Enrique Solano, ESA–M. Pedoussaut y ESA/DPAC/Airbus DS

Archivos personales de Kurt Cobain tesoro abierto para la investigación

http://ecodiario.eleconomista.es/ 15/01/2015

Montage of Heck, el primer documental autorizado sobre Kurt Cobain, tendrá canciones inéditas de Nirvana, así como grabaciones nunca vistas de algunas actuaciones. Además, llegará acompañado de un libro con una recopilación de dibujos, fotografías y otros tesoros del archivo personal del músico fallecido en 1994.

El libro incluso contendrá extensas transcripciones de las entrevistas realizadas por Brett Morgen para el documental, junto a reflexiones del cineasta sobre el proceso de creación, codo a codo con la familia.

El documental se estrenará a finales de enero en el Festival de Sundance y podrá verse en televisión el 4 de mayo en HBO. Por su parte, el libro Montage of Heck estará disponible en tiendas el 7 de abril, según New York Daily News.

Morgen ha tenido permiso de la familia para acceder a sus archivos personales, algo que ha convertido a la hija de Cobain, Frances Bean, en productora ejecutiva del proyecto.

“Una vez que entré en su archivo descubrí 200 horas de música inédita, un montón de obras artísticas (pinturas al óleo, esculturas), incontables horas de grabaciones de vídeo caseras, y 4.000 páginas de escritos. Todo esto unido permita dibujar un retraro íntimo del artista”, ha declarado Morgen.

Gooogle Play Classroom para profesores y estudiantes

http://www.ideal.es/ 15/01/2015

La herramienta sirve como una forma de facilitar el contacto en materias de estudio

Google Play, la tienda de descarga de aplicaciones web para diversos dispositivos, presenta una nueva herramienta llamada Google Classroom, la cual está destinada a facilitar el contacto entre profesores y estudiantes en materias de estudio.

De esta forma, el gigante norteamericano Google pretende demostrar su preocupación por el sector educativo, añadiendo Google Classroom al resto de aplicaciones relacionadas con la educación e incluidas en Google Apps.

Gracias a Google Classroom, los alumnos y profesores podrán estar más conectados, mejorando consecuentemente el ambiente educativo. Y es que la aplicación se presenta como una excelente herramienta de comunicación para el mundo académico.

En primer lugar, la aplicación de Google Classroom permite, al igual que su versión online disponible desde hace un tiempo, funciones como el envío y la descarga de todo tipo de archivos, como apuntes, vídeos explicativos o trabajos.

Del mismo modo, Google Classroom puede relacionarse con Drive, de tal manera que el espacio es verdaderamente grande, habiendo espacio para que todos los alumnos y profesores compartan cuantos archivos deseen.

En cuanto a la interfaz, Google Classroom emplea Material Design, una herramienta que permite una organización muy cuidada desglosada en asignaturas y listas de tareas.

Para descargar la aplicación, es necesario tener una cuenta en Google Apps for Education, algo totalmente gratuito para los centros educativos que puede gestionarse fácilmente en tan sólo unos minutos.

En caso de tener la citada cuenta, basta con con entrar en la página web de descarga de la aplicación y seleccionar ‘Instalar’ en la opción de la herramienta Google Classroom.

-

http://youtu.be/C2fC7yrj984

Trasladan documentos públicos en una camioneta sin seguridad alguna

http://www.rpp.com.pe/ 15/01/2015

Trabajadores de la Superintendencia Nacional de Registros Públicos (Sunarp) transportan documentación oficial de la oficina del distrito de Jesús María en una camioneta sin las respectivas medidas de seguridad.

Créditos: Mauricio Cruzado

Nuestros usuarios nos enviaron esta fotografía captada en la cuadra 5 de la avenida Rebagliati en el distrito antes mencionado a través del WhatsApp del Rotafono de RPP Noticias, justo en la misma puerta de dicho local. En ella se puede notar los documentos a la intemperie y que la carga esta siendo supervisada por un personal de seguridad de la entidad.

Recuerde que cualquier tipo de información o denuncia que desee dar a conocer con fotos o videos, puede enviarla al número 999 897 794 o también puede llamarnos a la central delRotafono de RPP Noticias al 438 8008.

Guía Infográfica de tamaño de imágenes para redes sociales 2015

http://isopixel.net/ 13/01/2015

El año pasado, publicamos la infografía Acordeón Social Media 2014 para creativos, que detallaba los tamaños de las imágenes ideales para usar para en diferentes de redes sociales.

Así que este año, les traemos la infografía actualizada para el 2015, creada porSetUpABlogToday.com, este acordeón trae la información más fresca con las dimensiones de imagen y formatos para Facebook, Twitter, Instagram y otras plataformas medios sociales más populares.

Con la cada vez mayor necesidad de tener una fuerte presencia en los medios sociales para nuestra empresa, marca, o perfiles personales, es importante para optimizarlos con las imágenes que mejor nos representen.

La infografía que se ha diseñado para ayudarnos a sacar el máximo provecho de nuestros perfiles en redes sociales, no sólo enumera las dimensiones específicas, también se han añadido algunos consejos rápidos para decidir qué tipo foto se debe utilizar en cada plataforma.

Comienza el año en orden, organízate

http://gestion.pe/ 13/01/2015

¿Qué significa ser más organizado para usted? Para algunos de nosotros, significa limpiar el desorden, para otros, se trata de hacer tiempo para realizar trámites personales que siempre tenemos pendientes.

Enero es la época perfecta del año para organizarse y alistarse a tener un año productivo por delante. Muchos de nosotros queremos ser más organizados, pero este es un objetivo bastante general y es probable que no alcancemos una meta tan amplia a menos que la dividamos y seamos específicos acerca de lo que significa ser más organizados en nuestro caso particular.

¿Qué significa ser más organizado para usted? Para algunos de nosotros, significa limpiar el desorden, para otros, significa hacer tiempo para realizar trámites personales que siempre tenemos pendientes. ¿Si usted desea mejorar su manejo del tiempo? A continuación, algunos recomendaciones para poder organizarnos mejor en el 2015.

Problema: el desorden

Si alguna vez hubo un mes para limpiar todo su desorden, ese es enero. Ahora es cuando deberá decidir si el desorden que desea borrar se relaciona con el trabajo o la vida familiar. También deberá decidir si este se refiere a la limpieza de objetos físicos (incluyendo archivos y documentos) o si se trata de tareas en una lista. Luego, designe una hora exacta en la que usted pueda realizar esta tarea. Vea todo lo que puede eliminar dentro de esa hora.

En The Joy of Less, Francine Jay habla sobre la regla “_One In One Out_” (Uno entra, otro sale) que puede ser usada para asegurarse de que las posesiones ‘no se salgan de control’. Al adquirir algo nuevo, algo viejo tiene que irse. Por ejemplo, cuando usted compra una camisa nueva, debe deshacerse o regalar una camisa vieja. Esto mantiene un límite en el número de cosas que posee.

Después de que haya realizado su primera hora intensiva de ‘limpieza’ del desorden, vea si puede seguir haciendo esto durante 15 o 30 minutos al día durante el resto del mes de enero.

Problema: trámites personales

No se debe subestimar la importancia de estar al día con sus papeleos personales. Para muchas personas, la sensación de no perder el control sobre sus papeleos personales puede crear estrés y tendrá un impacto negativo en toda su vida laboral. Debido a que usted está ocupado con el trabajo, no hay tiempo para resolver tareas cotidianas en general, como trámites relacionados al hogar, la salud y las finanzas. Estas tareas se acumulan rápidamente y lo hacen sentir fuera de control.

Comience haciendo una lista de todo lo que tenga que hacer. Si algunas cosas tardan menos de un minuto (como abrir una carta), hágalo inmediatamente. Continúe con este hábito a partir de ahora. Para otras cosas en su lista que requieren más tiempo, decida cuándo puede asignar tiempo para ellas. ¿Tiene 10 o 20 minutos en la mitad del día, a primera hora de la mañana o por la tarde? Realice una tarea a la vez.

Si está retrasado con cosas pendientes por resolver, considere tomar uno o dos días libres para dedicarse a terminar estos asuntos. Y si bien esta no es la forma más emocionante de emplear su tiempo, solo tiene que hacerlo una vez y así pondrá fin a las tareas que no lo dejan dormir tranquilo. Cuando esté libre de todo, recuerde separar una hora a la semana o tres horas al mes para realizar trámites personales y evitar que se vuelvan a acumular.

Problema: el manejo de tiempo

Si siempre llega tarde, esté saturado, tiene dos eventos al mismo tiempo o nunca tiene tiempo suficiente, entonces haga del 2015 el año en el que organice su tiempo.

Comience por asegurarse de tener a la mano un nuevo diario o calendario que esté al día con todas sus citas. Establezca un sistema que funcione para usted, de modo que no tenga dos compromisos al mismo tiempo y así puede planificar su tiempo con antelación (y no cinco minutos antes).

Luego, piense en su actitud acerca del tiempo.

¿Usted valora su tiempo?

¿Valora el tiempo de otras personas?

¿Qué cosas consumen más su tiempo de lo que deberían?

¿Dónde pierde el tiempo?

Comience a evaluar con precisión la cantidad de tiempo que cada tarea le toma y empiece a decidir en qué quiere emplear más su tiempo, y en qué quiere emplear menos.

Problema: Las metas que nunca alcanza

Si llegó a finales del 2014 y se dio cuenta de que usted no alcanzó sus principales objetivos a pesar de estar ocupado todo el año, entonces es el momento de hacer cambios este 2015.

Dos razones por las que no hacemos tiempo para alcanzar las metas son que nos distraemos o las aplazamos. A menudo aplazamos las cosas porque el objetivo –en su totalidad– parece demasiado grande y aterrador de lograr. En vez de eso, divídalo en pasos y trate de completar solo el primer paso. Luego, pase a la siguiente etapa.

Para lograr nuestros objetivos también tenemos que priorizar. Es muy probable que las distracciones nos saquen fuera de curso y nos hagan olvidar cuáles son las cosas más importantes, ya que otras tareas aparentemente urgentes -como responder a un correo electrónico- podrían captar nuestra atención y tiempo. Al comienzo de cada día y cada semana, establezca sus prioridades de forma clara, de modo que están en línea con su objetivo general.

Policarpo Sánchez: Asturias y Salamanca unidas por el expolio de nuestra historia

http://www.elnortedecastilla.es/ 13/01/2015

- Policarpo Sánchez ofreció ayer en Oviedo una conferencia en la que reclamó «la unidad de una institución que es de todos los españoles»

-

«Desde Peñamellera Alta os apoyamos, ¡no al expolio de nuestro archivo!». Con esta frase escrita en internet por la alcaldesa de Peñamellera Alta, Rosa Domínguez de Posada, inició Policarpo Sánchez, presidente de la Asociación Salvar el Archivo de Salamanca, su conferencia de ayer en Oviedo, adonde acudió invitado por Foro Asturias para hablar del traslado de documentación desde Salamanca a Cataluña.Bajo el título ‘Asturias y Salamanca unidas por el expolio de nuestra historia’, el investigador Salmantino hizo hincapié en que «este archivo es de todos los españoles, por eso me gusta que desde un concejo en los Picos de Europa se considere que es algo suyo», resaltó. Se apoyó también en la declaración de la Unesco que defiende la unidad de los archivos, «porque en ellos está la memoria». Añadió que «lo que representa un archivo unido es un país unido, y por eso Cataluña utiliza este archivo para quedarse con la documentación de los catalanes, como paso previo a una declaración de independencia», denunció.

Tras a agradecer a Foro Asturias «su apoyo constante a la unidad del archivo», resaltó también que. «Asturias ha sido una comunidad pionera de la que deben aprender el resto». Y no solo porque la Junta General, por iniciativa de Foro, haya aprobado por unanimidad una resolución reclamando a Cataluña su devolución, sino porque «en 1991 ya firmó un convenio con el Ministerio de Cultura, con Rafael Fernández como impulsor, bajo la presidencia de Pedro de Silva, que permitió ordenar, identificar y describir los fondos, además de microfilmarlos y poder tener así una copia en Asturias». Sin embargo, ahora en Cataluña «lo que hacen es todo lo contrario: rompen el archivo, se llevan lo que quieren y nisiquiera dejan copias disponibles al público», denunció. Y recuerda que «Asturias se gastó un dinero importante durante ocho años para investigar en Salamanca y modernizar la parte del archivo relativa al Principado, pero parte de esa documentación se la llevó Cataluña. Es un robo que hay que reparar urgentemente, y además castigar a los responsables», denunció el conferenciente, que fue presentado por el senador Isidro Martínez Oblanca, que también defendió la unidad del archivo y los desvelos de su partido por tratar de conservarla. Explicaba Sánchez que este archivo «es el testimonio de la represión, testigo de una parte importante de la memoria de España» y advirtió de que «la Generalitad, por sí misma, no devolverá nada. Si no hay presión judicial, política y social, acabarán ganando esta partida». Recordó que ayer se cumplían «1.275 días desde que fueron trasladados los primeros documentos asturianos a Cataluña» y que, algo aún más grave que eso, «una vez que fue descubierto el envío, mintieron para ocultarlo, negaron que hubiesen salido y después los devolvieron para disimular…». En su opinión, la ley sobre la que Cataluña fundamenta los traslados «es una ley discriminatoria con el resto de comunidades autónomas, un intento de beneficiarles propiciada por la tensión independentista».

Para finalizar, Sánchez recordó que a las medidas políticas puestas en marcha–11 partidos políticos, incluído el Partido Popular, que gobierna en Madrid, piden a Artur Mas que devuelva la documentación indebidamente entregada– deben ser acompañadsa por acciones judiciales, que siguen en marcha. «Quizás haya nuevas demandas», advirtió Sánchez.

Científicos bucean en archivos, museos y hasta en la red para depurar información sobre gigantes marinos

http://elpais.com/ 13/01/2015

Un estudio realiza la más precisa medición del tamaño de los grandes animales de las profundidades de los océanos

Un calamar gigante, filmado por primera vez en el fondo marino

Encoger salvó a los dinosaurios de la extinción

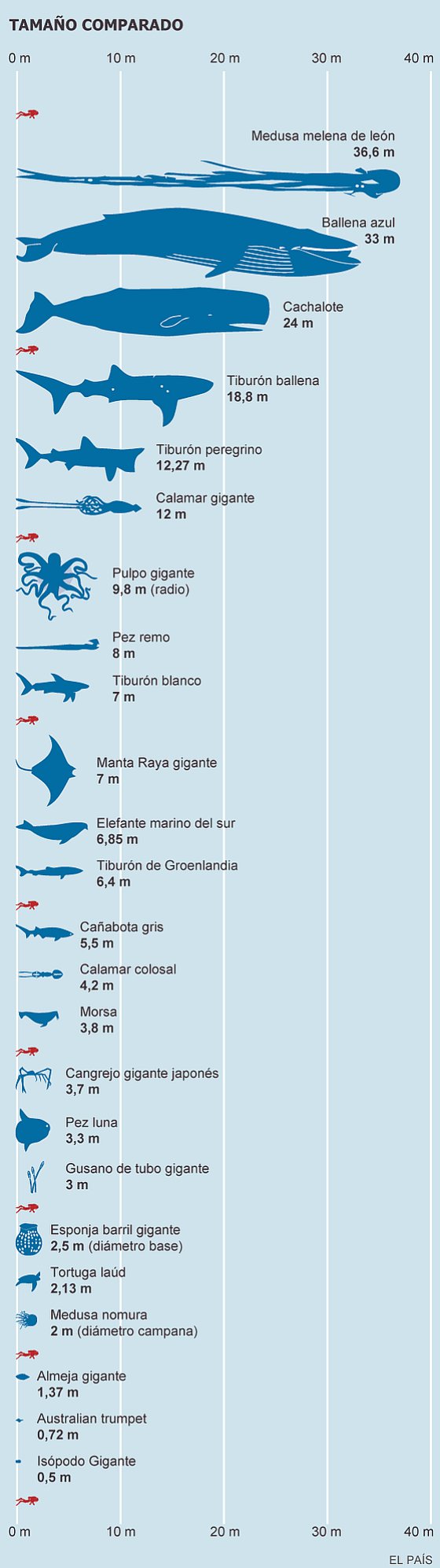

Aunque está bastante extendido que los calamares gigantes alcanzan los 20 metros de longitud, lo cierto es que el más largo conocido no pasa de los 12 metros. Y no es un caso único, sino que es algo común entre las gigantescas criaturas de las profundidades oceánicas: lo habitual es ponerle metros de más. Acostumbrados a las leyendas de monstruos marinos como el kraken, no nos sorprenden las monstruosas dimensiones que se le atribuyen a ballenas, calamares, tiburones y pulpos, aunque estén exagerando la realidad.

Con la intención de poner orden en estas mediciones, un equipo de científicos —ayudados por estudiantes— ha realizado la gigantesca tarea de bucear en innumerables registros y archivos, acudir a centros marinos y de pesca, visitar museos y revisar subastas en internet. Todo para dar con datos precisos y reales del tamaño de los más grandes de entre los grandes. Así, tras repasar 200 años de datos de la Comisión Ballenera Internacional, se llegó a la conclusión de que el mayor ejemplar conocido de estas especies alcanzó los 33 metros de largo, pero que lo más habitual es que ronden los 24 metros.

En muchos casos, como en la medusa melena de león (con una longitud de más de 36 metros), no existían datos o estaban anticuados o no abarcaban toda la variedad geográfica de la especie. En otros casos, como sucede con el calamar gigante, los ejemplares son escasos y generalmente se trata de animales muertos y deteriorados desde que fueron encontrados en alta mar, lo que impide contar con mediciones fiables que reflejen la realidad de la población sana de la especie. Según explican los investigadores, las fibras musculares de los calamares se sueltan y extienden durante la descomposición, lo que podría explicar la mala medición de las muestras halladas en tierra en el siglo XIX.

En este sentido, además, los científicos recuerdan que los animales más gigantescos de cada especie no necesariamente son representativos, del mismo modo que Robert Wadlow, el hombre más alto de la historia (272 centímetros) no muestra la verdad de los humanos. Así, habría especies como las ballenas, con tamaños titánicos que sí son comunes, y otras como la almeja gigante, que cuando alcanza casi metro y medio es una desmesura, que se explica por un afortunado atracón.

“El foco de los medios de comunicación y, en menor medida, la literatura científica se pone a menudo en los individuos más grandes de las especies más grandes del océano. Sin embargo, estos individuos pueden haber alcanzado estos extraordinarios tamaños a través de defectos en el desarrollo o genéticos y pueden no representar a los más saludables o, en términos evolutivos, a los más aptos”, explican los autores. Este trabajo, que se publica hoy enPeerJ, concreta los tamaños más comunes y los más grandes de 25 especies marinas como las mencionadas y el tiburón ballena, la manta raya gigante y el elefante marino del sur, entre otras.

Los archivos en México no forman parte del patrimonio protegido

http://www.nssoaxaca.com/ 12/01/2015

La mexicana culmina una historia de la arquitectura del último siglo en su país. Su obra retrata la modernidad huyendo de prejuicios y folclorismos.

La proyectista Fernanda Canales (México DF, 1974) ha hecho historia escribiendo una historia. Tras diez años de investigación, ha publicado dos volúmenes -Arquitectura en México, 1900-2010 (Arquine)- que explican la modernidad arquitectónica de su país con contexto, raíces y consecuencias. Investigar la historia le ha servido para hacer autocrítica y para transformar lo que construye. “Antes sentía que un proyecto sería bueno si se parecía a lo que estaba haciendo alguien más o si aparecía en las revistas. Ahora hago proyectos con los errores que los profesores me empujaron a evitar. Creo que esos errores harán que el espacio funcione”.

Autora de proyectos como el Centro Cultural Elena Garro (2012) en DF o el Centro de Estudios Superiores de Diseño (2008) en Monterrey, Canales cuenta que muchas de las historias de la arquitectura mexicana llegaron desde el exterior. Desde fuera se decidió qué era lo moderno y se folklorizó la imagen de lo construido. Además, ese recuento de los edificios del siglo XX estaba escrito a trozos. Quedaban temas pendientes como el urbanismo, el diseño, los profesores o los discípulos. Ni siquiera Luis Barragán, el arquitecto mexicano más importante del siglo XX, tuvo una monografía hasta que cumplió 74 años: “Y aun entonces se la hicieron en Nueva York, en el MOMA”.

PREGUNTA. Y ganó el Pritzker cuatro años después.

RESPUESTA. Sí, tras la muestra del MOMA y antes de que consiguiera el reconocimiento interno. En México se le criticaba. Se consideraba escenográfico. Era independiente, una figura aislada sin vínculo con la universidad. Por eso durante años se le dio la espalda.

P. ¿Qué otros proyectistas fueron menospreciados?

R. Alberto Arai, autor de los frontones de la Ciudad Universitaria, o Augusto Pérez Palacios, que diseñó el estadio olímpico, recibieron reconocimiento pero luego se perdió su rastro. No hay publicaciones tampoco sobre Ruth Rivera, la hija de Diego Rivera, que fue la primera arquitecta graduada en el Politécnico. Los archivos en México no forman parte del patrimonio protegido. Eso hace que la historia sea incompleta.

P. Es la primera vez que una mujer escribe una historia de la arquitectura. ¿Altera su mirada la información seleccionada?

R. He tratado de ser más integradora: cuento menos la historia de los arquitectos y más la de la ciudad.

“La historia de la arquitectura mexicana se ha contado a partir de 20 figuras clave y había más. El propio Barragán tenía socios. Esta es una historia de las historias no contadas”

P. ¿Qué prejuicios ha tratado de evitar?

R. La historia de la arquitectura mexicana se ha contado a partir de 20 figuras clave y había más. El propio Barragán tenía socios. Esta es una historia de las historias no contadas. Hubo utopías que no se construyeron que han dado pie a proyectos. La Ciudad Universitaria hubiera sido impensable sin un proyecto anterior de Villagrán con sus alumnos. Incluso el nuevo aeropuerto [que construirá Norman Foster con Fernando Romero, yerno de Carlos Slim] tiene raíces históricas en el que Alberto Kalach y Teodoro González de León propusieron.

P. En los sesenta, Mario Pani ya abordó el problema de la densidad y construyó un barrio para 100.000 habitantes. ¿Cómo diseñar una ciudad que parece no tener límite?

R. Después del proyecto olímpico de 1968, DF dejó de verse de manera conjunta. Luego se ha construido una ciudad indeterminada. La historia arquitectónica de los últimos 50 años en México ha dejado visiones fragmentarias y de corto plazo.

P. Pero México tuvo un mismo partido en el poder, el PRI, a lo largo de 60 años.

R. Incluso así no ha habido continuidad política para construir las ciudades. Somos un país acostumbrado a construir a partir de destrucciones. El periodo nuevo hispano destruye la arquitectura precolombina y el siglo XXI no reconoce como patrimonio histórico el del XX. Solo dos proyectos, la casa de Barragán y la Ciudad Universitaria, están protegidos, y porque son patrimonio de la Unesco.

Torres de Satélite. Naucalpan, 1958. Luis Barragán y Mathias Goeritz. / ARMANDO SALAS PORTUGAL

P. ¿La modernidad uniformizó las ciudades?

R. Sí, pero, curiosamente, la primera modernidad mexicana no fue un producto importado. Nació de ideas de la época y trabajaba con herramientas, materiales y costumbres locales simplificándolos. Puede verse en el trabajo de Juan O’Gorman: un muro de cactus, por ejemplo. Han sido las últimas décadas del siglo XX y esta primera del XXI las que han hecho que las ciudades se parezcan cada vez más unas a otras.

P. ¿Qué las acerca?

R. Se han convertido en territorio y los monumentos son los mismos. Antes Oaxaca era muy distinta a Veracruz y ahora todas tienen infraestructuras anodinas similares: supermercados o centros comerciales, y el mundo entero encarga edificios simbólicos a los mismos proyectistas. Eso rompe cualquier símbolo.

P. ¿La arquitectura latinoamericana puede indicar una vía de futuro por su costumbre de trabajar con pocos medios?

R. En sentido estricto sí, pero puede convertirse en un discurso vacío si sólo se toman las referencias visuales y se desestiman las dinámicas de autoconstrucción.

P. Hacer este libro la ha transformado como arquitecta.

R. Completamente. Cuando estudié en México en ningún momento fuimos a visitar una obra del siglo XX. Tampoco aprendimos el nombre de ningún urbanista, más allá del deslumbramiento por lo que ocurre fuera y el desconocimiento de lo que ocurre dentro. En 1992, cuando empecé a estudiar, las referencias eran opacadas por la figura de Barragán, por lo que producían sus discípulos, vaya. El siglo XX no parecía tener nada más. El pasado estaba revisado, historiado, pero no el siglo XX. Por eso quise entender quiénes eran los que decidían cómo serían las ciudades cuando estas crecieron más que en toda su historia.

P. ¿Un arquitecto puede acartonar su obra cuando conoce tan exhaustivamente la historia?

R. Tras hacer el libro, me doy cuenta de que debo regresar a lo que creía antes de empezar a estudiar. Debo borrar lo aprendido y volver a ver sin prejuicios, como un ciudadano más que como un arquitecto.

P. ¿Por qué? ¿Los modelos estaban mal elegidos?

R. Primaban los valores formales y el discurso conceptual. Era considerado cursi hablar del espacio interior. Ha sido un error olvidarnos de que la arquitectura tiene también que ver con trabajar con la mano y con el cuerpo. El orden geométrico abstracto y todo lo que tiene que ver con el exterior ha pesado mucho más que la manera en que debían utilizarse los espacios. Aunque suene muy básico, esa parte tan esencial se nos había olvidado.

“La fortificación de los edificios lo único que hace es aumentar el contraste y la agresividad. Cuanto más arquitectura prepotente hagamos, más lo fomentaremos”

P. En muchas ciudades latinoamericanas se levantan arquitecturas agresivas para proteger a quienes viven en ellas. ¿Es ese el futuro de las ciudades?

R. La fortificación de los edificios lo único que hace es aumentar el contraste y la agresividad. Cuanto más arquitectura prepotente hagamos, más lo fomentaremos. Hacer el libro me sirvió para ver cómo se han tratado los mismos temas en distintas épocas. Y la seguridad es una constante. Mi generación cree que nos ha tocado el tema de la seguridad como a ninguna otra y estamos lidiando con la guetificación de las ciudades (gated comunities) como si fuera algo nuevo. Si revisas la historia, en la época de la revolución mexicana o con los primeros edificios modernos, Enrique Yáñez hizo una casa en la que dejaba agujeros en la fachada para que los usuarios pudieran sacar el rifle.

En octubre de 1968, tras la matanza de Tlatelolco en la plaza de las Tres Culturas, empezó a temerse el espacio público de la ciudad. Se comenzó a ver la plaza no como un lugar cívico sino como un riesgo. Más de 30 personas juntas eran un peligro. Esta visión de un Gobierno totalitarista empieza a anular cualquier diseño de espacio público, lo privatiza. Pero el DF de los últimos sí ha salido más a la calle. Ha cambiado, sabe que debe quitar muros.

P. En su país recuperan el espacio público cuando en España se está privatizando.

R. El espacio público existe cuando la sociedad se apropia de él. En México hay una tradición de apropiación desmedida: los mercados, los puestos callejeros. Más del 70% de lo que se construye es informal. Así que la naturaleza de apropiación es paradigmática, pero se puede salvar la segregación social gracias al peso de la arquitectura informal. La democratización de los espacios terminará por imponerse en el mundo.

Aplicaciones para el trabajo en equipo desde la casa

Toma nota: 7 aplicaciones para el trabajo en equipo desde la casa

http://peru.com/ 12/01/2015

Ahora, puedes organizar tus juntas de trabajo desde la comodidad de tu casa, vestido en pijama, usando únicamente tu computadora. Te mostramos 7 aplicaciones.

Lima. Ahora, puedes organizar tus juntas de trabajo desde la comodidad de tu casa, vestido en pijama, usando únicamente tu computadora.

Te mostramos 7 aplicaciones hechas para trabajar en equipo desde casa.

1. Google Drive

Con esta herramienta de podrás almacenar archivos de Word, Excel, diapositivas, fotos, etc. , y compartirlos con tus compañeros de trabajo. Tú decides quienes pueden modificar los archivos. Eso sí, todos deben tener cuentas de Google.

2. Trello

A menudo tenemos tantas tareas que nos es difícil organizarnos. Trello nos permite visualizar de forma ordenada las tareas pendientes, las tareas en procesos y las tareas realizadas. De ese modo, evitarás que dos personas, por confusión, realicen el mismo trabajo.

3. Skitch

La perfecta aplicación gratuita para hacer anotaciones o resaltar detalles de una imagen que luego puedes compartir. Puedes usarla para marcas puntos de reunión en un mapa o escribir anotaciones en un archivo pdf.

4. Wunderlist

¡Crea listas de tarea y compártelas! Esa es la base del funcionamiento de Wunderlist. Esta útil herramienta es compatible con distintas plataformas (MAC OS X, iOS, Android y Windows) y puedes sincronizarla con otras aplicaciones.

5. Dropbox

Comparte documentos, fotos y videos pesados de forma muy sencilla.

6. Evernote Business

Administra tu centro de trabajo online. Puedes hacer una lluvia de ideas con tu equipo, desarrollar y ejecutar proyectos, compartir información, etc.

7. Join.me

Ya no necesitas salir de tu casa para tener una reunión con tu equipo de colaboradores. Ahora todos pueden organizar una junta a través de Internet, con Join.me . Esta herramienta te permite compartir la pantalla y además te provee de útiles herramientas de gestión.

Fuente: Plusempresarial.com

60,5 millones de dolares costará digitalización de archivo sonoro de la Biblioteca Británica

http://radiomdm.com/ 12/01/2015

La Biblioteca Británica lanzó hoy una campaña para recaudar los 40 millones de libras (60,5 millones de dólares) que costará la digitalización de su archivo sonoro, el cual corre el riesgo de deteriorarse en los próximos años.

Al menos dos millones de esos archivos son especialmente frágiles y corren el riesgo de quedar inutilizados en menos de 15 años, por lo que los responsables del centro han iniciado una campaña bautizada como “Living Knowledge” (“Conocimiento vivo”), con la que pretenden salvaguardar ese material.

Entre otros tesoros sonoros, la biblioteca conserva grabaciones de antiguas representaciones teatrales, sonidos de especies animales extintas y testimonios de diversos acontecimientos históricos, como voces de prisioneros de la I Guerra Mundial.

La Biblioteca Británica mantiene además un amplio directorio de grabaciones que ilustran dialectos y acentos en diversas lenguas.

El director ejecutivo de la Biblioteca Británica, Roly Keating, señaló que espera recaudar los fondos necesarios para que el archivo esté completamente digitalizado en 2023, cuando el centro celebrará su 50 aniversario.

“La idea genial de los fundadores de la Biblioteca Británica era combinar la brillante herencia recibida con la determinación para mantener el ritmo a la par con la innovación y la ciencia en todas sus formas”, dijo Keating.

“Ahora la biblioteca se tiene que adaptar para permitir a la gente utilizar la tecnología y la información para alumbrar nuevas creaciones gracias a nuestra colección”, añadió Keating.

El director de la Biblioteca Británica resaltó que quiere que el centro “lidere el conocimiento y el crecimiento en el siglo XXI” en el Reino Unido.

Foto: Internet

EFE

Ataque incendiario contra archivos de diario aleman que publicó caricaturas de CharlieHebdo

http://analitica.com/ 12/01/2015

Las autoridades de Hamburgo, donde se encuentra el periodico, ya iniciaron las investigaciones

diario alemán “Hamburguer Morgenpost” fue objeto la madrugada pasada de un ataque incendiario contra sus archivos, de escasa consideración, unos días después de haber publicado dibujos de “Charlie Hebdo” en solidaridad con esa revista satírica francesa.

El ataque se produjo con, al menos, un artefacto incendiario casero, que fue lanzado a través de una ventana del patio interior del edificio, que además recibió varias pedradas.

Las llamas destruyeron algunas actas de sus archivos, pero pudieron ser sofocadas con rapidez por los bomberos, que recibieron un aviso a las 01.22 GMT de la madrugada.

La Policía de Hamburgo no descarta ninguna vía de investigación y considera abiertas todas las posibilidades, indicó a Efe una portavoz.

En el lugar de los hechos no se encontró ninguna reivindicación ni indicios que apunten a una autoría o motivación concreta, según medios locales, y las investigaciones han sido asumidas por el departamento policial de investigaciones de lo criminal (BKA) de esa ciudad-estado.

Poco después del ataque incendiario fueron detenidos en la estación ferroviaria de Hamburg-Altona dos sospechosos, de 35 y 39 años, aunque hasta ahora no se ha podido establecer si estuvieron relacionados con lo ocurrido.

La detención se produjo tras una corta persecución entre varias estaciones de metro de dicha ciudad.

La Policía aclaró que se sigue buscando a otros presuntos implicados con el ataque y ha pedido la colaboración ciudadana.

El “Hamburger Morgenpost” estuvo entre los diarios alemanes que al día siguiente del atentado contra la revista satírica francesa publicó algunas de las caricaturas de Mahoma que habían ocupado las portadas de “Charlie Hebdo”.

El director de ese medio, Frank Niggemeier, indicó a la agencia alemana DPA que se han reforzado las medidas de seguridad en el edificio, de acuerdo a las indicaciones de la policía.

Niggemeier llamó, por otra parte, a no dejarse llevar por el pánico ni la histeria, pese a la sacudida provocada por el ataque.

El ministro de Interior, Thomas de Maizière, condenó desde París -donde participó en la marcha de solidaridad tras los atentados-, el ataque a ese medio, aunque recalcó que hay que esperar a las investigaciones policiales antes de sacar conclusiones.

La delegación en Berlín de Reporteros sin Fronteras condenó el ataque incendiario contra esa redacción y expresó su repudio hacia toda forma de violencia e intentos de socavar la libertad de prensa y expresión.

“La libertad de prensa no es negociable. Los ataques incendiarios a medios o a periodistas son inaceptables”, declaró, en un comunicado, el secretario ejecutivo de la ONG, Christian Mihr.

Autor: María Fernanda González Piñango

La más antigua cápsula del tiempo del país fue inaugurada hoy en Boston.

http://abcnews.go.com/ 06/01/2015

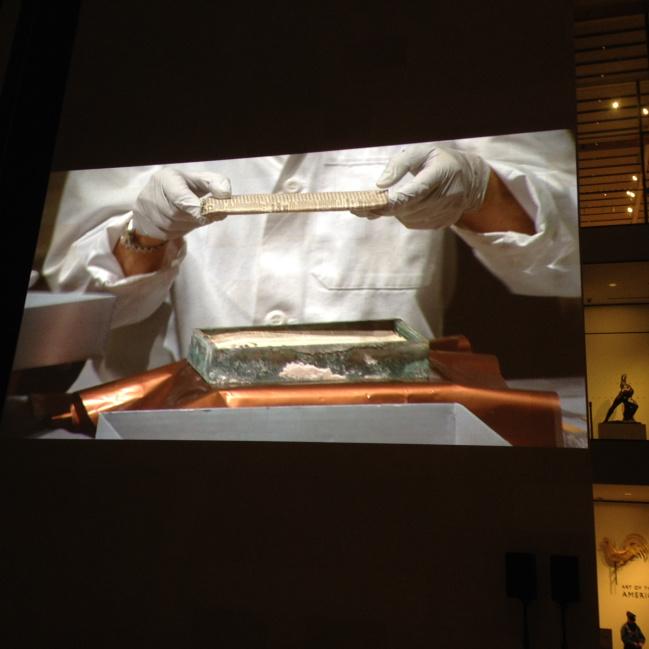

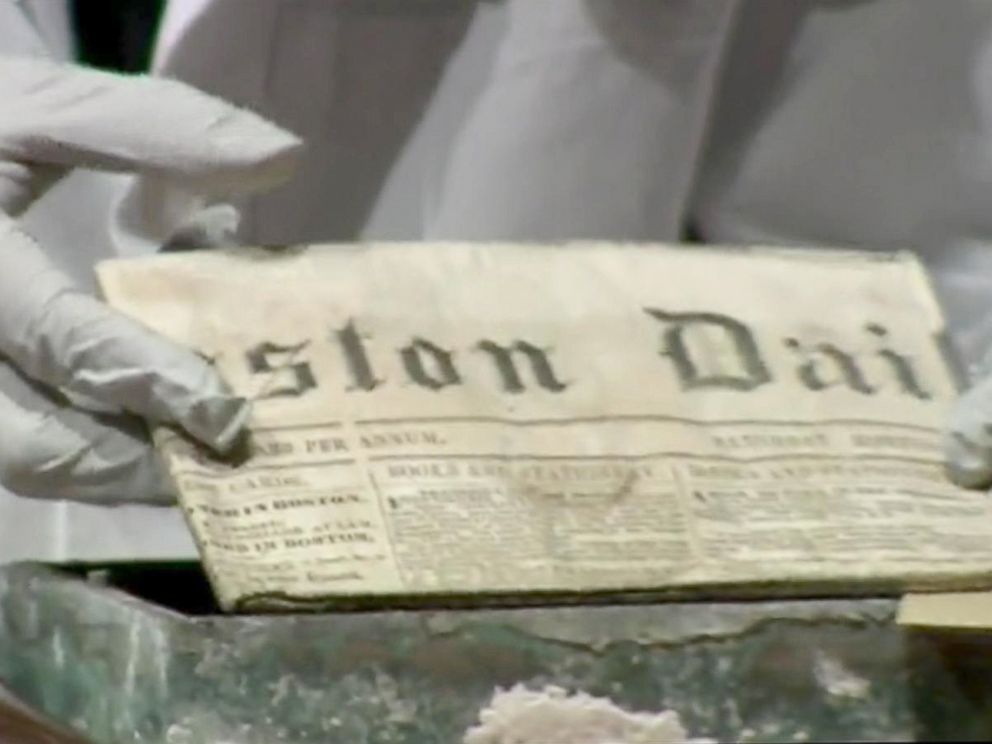

La cápsula del tiempo más antiguo descubierto en el país, que se remonta a 1795 fue inaugurado hoy en Boston tantas años de historia esperaban con gran expectación.

Pamela Hatchfield, jefe de conservación de los objetos en el Museo de Bellas Artes de Boston, se quitó primero la tapa inspeccionó un periódico, después de aflojar los tornillos de antemano por cerca de cuatro o cinco horas, dijo.

“Esto es claramente un periódico y está muy concurrido en allí”, dijo Hatchfield, el uso de guantes y un abrigo blanco con herramientas como un púas de puercoespín.

También encontraron 24 monedas de diferentes denominaciones que data de la década de 1650 a la década de 1850, cuando se abrió la cápsula luego vuelto a cerrar. Los periódicos doblados parecían estar en muy buenas condiciones, pero no fue posible saber las fechas o qué noticias se estaba informado.

Una placa de plata en la parte inferior contiene información sobre la colocación de la caja de piedra, que fue hecho por el gobernador entonces John Adams asistido por Paul Revere.

Patriota revolución americana Paul Revere y el entonces gobernador. Samuel Adams colocó originalmente la reliquia bajo una piedra angular de la Cámara Legislativa de Boston en 1795.

El más antiguo Time Capsule Unearthed en Boston

1901 Boston Time Capsule Revelado

Una conferencia de prensa se inició a las 6 pm hora del día de hoy, en la que el Museo de Bellas Artes de Boston, autorizada sólo con credenciales de medios a causa de “espacio muy limitado y objeto sensibilidad”, dijo el museo en un comunicado.

La cápsula del tiempo fue retirado de la piedra angular Massachusetts State House 11 de diciembre, junto con monedas de diversos. La cápsula del tiempo, que fue rayed-X en el MAE 14 de diciembre, pesa 10 kilos y mide 5,5 pulgadas por 7,5 pulgadas por 1,5 pulgadas, dijeron las autoridades.

Los funcionarios del museo y estatales están eliminando su contenido por primera vez desde 1855, cuando se documentaron y se limpian sus contenidos, según las autoridades. Se añadieron los materiales adicionales a continuación, a la cápsula del tiempo, que se colocó en latón y pegado en la parte inferior de la piedra angular de granito.

“Los rayos X revelaron lo que se cree que es una colección de monedas de plata y cobre (que datan de 1652 y 1855); una placa de plata grabada, una medalla de cobre que representa a George Washington; periódicos; el sello de la Commonwealth; tarjetas, y un título La página de las Actas de la colonia de Massachusetts “, dijo el AMF en un comunicado el mes pasado. “Estos objetos fueron descritos en la cuenta 1855 de la ceremonia de volver a enterrar.”

http://abcnews.go.com/US/oldest-us-time-capsule-opened-today/story?id=28025479

Lo que esconden los archivos de la administración pública

http://laestrella.com.pa/ 05/01/2015

Poco tiempo después de ocupar sus nuevos despachos en el Ministerio de la Presidencia, un grupo de funcionarios de la administración de Juan Carlos Varela se llevó una sorpresa al revisar la documentación que reposaba en uno de los archivos.

‘Entre los papeles dejados por la administración de Ricardo Martinelli, se encontraron copias de transcripciones de unas 150 conversaciones grabadas ilegalmente a políticos y miembros de la oposición’, aseguró a La Estrella de Panamá la diputada Zulay Rodriguez, quien dice haber sido notificada por las autoridades sobre el hallazgo.

Entre estas transcripciones se encontraban las de un número de conversaciones que ella misma sostuvo con su esposo y que en el año 2011 fueron grabadas, difundidas en las redes sociales y enviadas por correo a familiares suyos.

De confirmarse las palabras de Rodríguez, se darían por ciertas las sospechas aireadas públicamente sobre el origen de una serie de grabaciones de conversaciones privadas de políticos y opositores realizadas durante el último quinquenio: estas procederían de las mismas entrañas del gobierno.

Entre los afectados se encuentran Mitchell Doens, Francisco Sánchez Cárdenas, Luis Ernesto Carles, Genaro López y Saúl Méndez. Pero muchos otros ciudadanos, han sospechado que, como ellos, pudieron haber sido también blanco de escuchas ilegales e intromisión a su intimidad.

En algunos de los casos, los intentos por exigir responsabilidad ante los hechos delictivos se ha estrella do hasta el momento con la indolencia judicial.

Grabación profesional

Para Zulay siempre fue claro que las grabaciones procedieron directamente del Consejo de Seguridad.

‘Ninguna persona común y corriente puede tener un equipo tan sofisticado’, sostiene la abogada.

Rodríguez se respalda con el informe pericial de Carlos Alberto Fernández Valdés, quien usó el programa de software Sound Forge para estudiar el audio de la grabación suya y de su esposo colocada en Youtube, Studio1.com y Dealante.com.pa por personas desconocidas.

‘El tiempo que hay entre cada intercambio (de la conversación) es demasiado largo y el silencio es demasiado claro, sin ningún tipo de ruido, lo que indica que la grabación no fue hecha directamente a los celulares desde afuera por equipo casero. Dicha grabación fue realizada de manera simultánea a los dos celulares propiedad del matrimonio Testa Rodriguez’, señalo el perito.

Según éste, el resultado del análisis arroja dos posibilidades:

1) Que las grabaciones fueron hechas por medio de un equipo electrónico dedicado a estos menesteres, que solo poseen organismos de seguridad.

2) Que pudo haber sido realizada a través de una central telefónica.

En este caso, tuvo que haberse hecho a través de la central telefónica de Cable and Wireless, compañía que asigna las frecuencias telefónicas y que hace las interconexiones entre las demás operadoras, Digicel, Movistar, Claro.com

‘En este caso, también, el único que tiene la potestad de intervenir es el Consejo de Seguridad’, aunque, asegura Rodríguez, ‘todos sabemos que solo debería hacerlo con previa autorización judicial’.

QUERELLA JUDICIAL

La querella judicial interpuesta por Rodríguez en noviembre del 2011 ante la Procuraduría, entonces a cargo de José Ayú Prado, fue respondida el 12 de marzo del siguiente año.

La Fiscalía se inhibió de realizar la investigación, aduciendo que no tenía competencia para juzgar al Consejo de Seguridad, una entidad adscrita a la Presidencia de la República.

El Ministerio Público hizo llegar el oficio a la Asamblea de Diputados, órgano con las facultades para enjuiciar al Ejecutivo.

‘La Asamblea no hizo nada’, asegura la diputada Rodríguez.

Más recientemente, en diciembre pasado, solicitó a la Comisión de Credenciales de la Asamblea que se hiciera llegar nuevamente la documentación a la Procuraduría.

‘Las personas que sospecho estuvieron ligadas a las grabaciones no están ya en el Consejo de Seguridad, de manera que ahora corresponderá nuevamente a la Procuraduría encargarse del tema’, dijo.

La diputada dice tener información suficiente para sostener que la grabación es responsabilidad de Rodrigo Sarasqueta, miembro del Consejo de Seguridad y que el ex ministro de Turismo, Shalo Shamah, fue quien se encargó de su edición y difusión en las redes sociales’.

‘Los ciudadanos tenemos que hacer un frente para defender nuestra privacidad. No tenemos por qué aceptar la intervención a los teléfonos privados. Yo al menos, me niego a sentir que estoy intervenida, que no puedo hablar libremente con mi propio esposo. Las víctimas debemos hacer un frente común y exigir a las autoridades que investiguen’, señaló la diputada.

‘Si no actuamos, esto le puede suceder en el futuro a cualquier persona’, dijo.

En los registros y archivos encontró la verdad sobre su herencia centenaria.

Una herencia millonaria que llega con un siglo de retraso

http://www.elmundo.es/ 05/01/2015

El recién reconocido único nieto de José Arana aspira a cobrar entre 4 y 7 millones

En la familia era una vieja historia, oculta durante años y que nunca se había investigado en serio. Pero cuando una herencia sacó a la luz ciertos papeles que la confirmaban, Alberto Cortabarria decidió tirar del hilo. Su idea en un principio era «completar la historia familiar», y para eso recorrió archivos y registros en los que fue recabando documentación. Con ella en la mano, se dio cuenta de que tenía muchos indicios que confirmaban lo que siempre se había sabido en el entorno familiar: su abuelo, José Cortabarria, era el hijo natural y no reconocido del célebre empresario guipuzcoano José Arana Elorza (Eskoriatza, 1839-1908) y de una joven que trabajaba en su casa y tenía diecisiete años cuando quedó embarazada.

Cortabarria decidió entonces actuar en nombre de su padre de 84 años, José Cortabarria, y buscar un abogado que le representara para reclamar su reconocimiento. Finalmente contactó con el bufete Osuna de abogados, de Sevilla, experto en esta materia, y decidieron presentar una demanda de filiación que confirmara lo que la familia ya sabía. En noviembre, el juzgado de primera instancia del municipio vizcaíno de Getxo le dio la razón y, 106 años después de la muerte de Arana, reconoció a José Cortabarria como único nieto natural, y por tanto heredero, de José Arana Elorza.

Como consecuencia de los derechos que este reconocimiento lleva aparejados, la familia reclama ahora su parte de la herencia, de la que el principal beneficiario en 1908 fue el Ayuntamiento de Eskoriatza, en Gipuzkoa, de donde Arana era oriundo. Un actuario de seguros cifra estos derechos entre 4 y 7 millones de euros.

«En un caso así hay dos criterios para valorar la herencia. Uno sería actualizar a día de hoy las cantidades que José Arana Elorza dejó en el testamento al Ayuntamiento de Eskoriatza, 240.000 pesetas», explica el abogado de la familia, Fernando Osuna, del bufete Osuna de abogados de Sevilla. Si esa cantidad fue empleada «en inversiones, terrenos o escuelas», como ocurrió en el caso de Eskoriatza, continúa Osuna, un segundo criterio permite reclamar el valor a día de hoy de esas inversiones. Por el momento, el consistorio no ha emitido la respuesta por escrito pertinente, explica Osuna, quien adelanta que en caso de que rechacen sus peticiones, presentarán una demanda para reclamar los bienes que corresponden al único nieto natural del empresario.

Además del Ayuntamiento de Eskoriatza, varios particulares resultaron beneficiarios del testamento de Arana, por lo que la familia deberá ahora contactar también con ellos para tratar de llegar a un acuerdo. Como único hijo natural de José Arana, a José Cortabarria (nacido en 1898 y fallecido en 1958) le habría correspondido el tercio de la legítima más el tercio de mejora de los bienes de Arana, un derecho que pasa a su hijo, José Cortabarria, de 84 años.

La historia de la recientemente reconocida familia de José Arana comienza en 1898, cuando Francisca Petra Cortabarria, una joven de 17 años que trabajaba en casa del empresario, quedó embarazada y dio a luz a un hijo al que bautizó como José Cortabarria. El célebre empresario taurino, considerado el padre de la Semana Grande donostiarra y uno de los principales promotores del turismo de San Sebastián, protegió en vida tanto a la madre como al hijo, de quienes se aseguró que recibieran una educación, explica el biznieto, Alberto Cortabarria. Ella llegó a ser maestra en Igeldo y el hijo de ambos trabajó después durante años como periodista y crítico taurino.

Entre la documentación encontrada, Alberto Cortabarria apunta que su bisabuela «tiene alguna manifestación de que esperaba algún reconocimiento» por parte de Arana, aunque éste no llegó a producirse. «Eran otros tiempos y estas cosas se vivían con vergüenza», explica el biznieto. Cuando el empresario sufrió de forma repentina una lesión aórtica en 1908, a la madre de su hijo ni siquiera le dejaron entrar a hablar con él. En las 24 horas que siguieron, Arana redactó de urgencia un testamento en el que nombraba principal heredero de su fortuna al pueblo de Eskoriatza.

Nacido en 1839 en la localidad guipuzcoana, Arana marchó muy joven a ganarse la vida a Madrid, donde tuvo la suerte de ser agraciado con el Gordo de la Lotería de Navidad. Hombre de carácter emprendedor, comenzó entonces una exitosa carrera como empresario. Abrió un negocio de ultramarinos en Madrid que no tardó en extender con una sucursal en San Sebastián y, de vuelta a Gipuzkoa, puso en marcha allí un pequeño negocio de banca y un despacho para la venta de billetes de espectáculos, especialmente corridas de toros.

Cuando en 1875 un incendio destruyó la plaza de toros de San Sebastián, Arana financió su reconstrucción y se convirtió durante veinte años en el propietario y empresario de la plaza donde surgió en 1876 el nombre de la Semana Grande donostiarra. En los años siguientes, Arana construyó también el Frontón Beti-Jai, que después transformó en un teatro circo, y durante cinco temporadas se hizo cargo además de la gestión empresarial del Teatro Real de Madrid.

Con todas estas actividades, Arana amplió una fortuna que dejó en su mayoría al pueblo de Eskoriatza en su testamento. En él expresaba su voluntad de que el dinero fuera empleado en la traída de aguas al municipio, como así se hizo; en un asilo, que sigue en funcionamiento y es la actual residencia de ancianos de Eskoriatza, y en unas escuelas que fueron construidas pero cuyos terrenos fueron vendidos hace años.

Así, los herederos de la fortuna de Arana terminaron siendo el Ayuntamiento de Eskoriatza y un patronato que es quien a día de hoy gestiona la residencia. Con sus representantes actuales se reunió a mediados de diciembre el abogado Fernando Osuna, quien les informó del planteamiento de la recién reconocida familia de José Arana sobre sus derechos de herencia. A la espera de una respuesta oficial, el representante legal explica que acudirán a los tribunales si es necesario para garantizar estos derechos.

Herramientas de gestión para optimizar el tiempo en el 2015

¡Listo! Aquí estamos ya, 5 de enero de 2015, un nuevo año, como dicen los clásicos: “365 (buena, ya 360) páginas limpias, listas para ser llenadas cada día con lo mejor de nosotros mismos, en este libro que Dios nos regala cada año, para poder ser mejores cada día”.

Mis mejores deseos a todas las Mentes Digitales, para que este año esté lleno de salud, paz, armonía y éxitos, y que podamos mantenernos al día con todos los adelantos que la tecnología y el dinamismo del espacio digital nos regalan cada día. Que todos sus proyectos se lleven a final término, y que sus planes y objetivos puedan tener su respectiva palomita en los tiempos y cantidad que ustedes se hayan propuesto.

Para todo esto, siempre la tecnología nos brinda una serie de herramientas, que quiero recordarles o presentárselas si no las conocían antes, de forma que puedan contar con más elementos para poder optimizar el tiempo tan importante que pasan ‘online’, y de esa forma, obtener los máximos beneficios que nos brindan las tecnologías actuales:

- Para organización de lecturas de artículos que encontramos en el Internet: https://getpocket.com/. En alguna ocasión, ya les había mencionado esta herramienta. Es un complemento que se agrega a su barra de herramientas de su ‘browser’ favorito, tanto de su ‘desktop’ cómo de su dispositivo móvil (‘tablet’ o ‘smartphone’), así cada vez que encuentran un artículo interesante, pero no tienen el tiempo suficiente de leerlo con calma, o quieren guardarlo para tomar algún dato interesante posteriormente, lo pueden hacer en esta aplicación, aplicando ‘tags’ que faciliten su búsqueda y clasificación posterior.